আমি সম্প্রতি মূল শক্তি ম্যাকিনটোস জি 3 এর রোমের ভিতরে ঘুরে বেড়াচ্ছিলাম এবং দুর্ঘটনাক্রমে একটি ইস্টার ডিম আবিষ্কার করেছি যা এখন পর্যন্ত কেউ নথিভুক্ত করেনি।

এই গল্পটি আমার সাথে অলস রবিবার ব্যবহার করে শুরু হয় হেক্স ফিন্ড সাথে একযোগে এরিক হারমনের ম্যাক রোম টেম্পলেট (রোম ফিন্ড) পাওয়ার ম্যাক জি 3 এর রোমে সঞ্চিত সংস্থানগুলি দেখতে। এই রমটি বেইজ ডেস্কটপ, মিনিটওয়ার এবং সমস্ত ইন-ওয়ান জি 3 মডেলগুলিতে 1997 থেকে 1999 সাল পর্যন্ত ব্যবহৃত হয়েছিল।

আমি যেমন ২০২৫ সালের মাঝামাঝি সময়ে এই পোস্টটি লিখছি, পাওয়ার ম্যাক জি 3 এখন 27 বছরের বেশি বয়সী এই সত্যটি মেনে নিতে আমার খুব কঠিন সময় কাটাচ্ছে। বাহ!

আমি যখন রোমের মাধ্যমে ব্রাউজ করছিলাম তখন দুটি জিনিস আমার নজর কেড়েছিল:

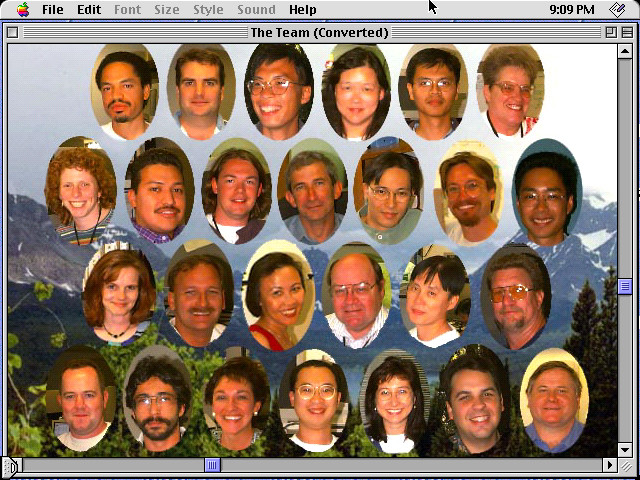

প্রথমত, প্রকারের একটি সংস্থান ছিল HPOE এতে একগুচ্ছ লোকের একটি জেপিজি চিত্র রয়েছে, সম্ভবত এই ম্যাক মডেলগুলিতে কাজ করা লোকেরা।

এটি নতুন কিছু ছিল না; পিয়ের ড্যান্ডুমন্ট 2014 সালে এটি সম্পর্কে লিখেছিলেন। যাইহোক, তার পোস্টে তিনি উল্লেখ করেছিলেন যে প্রকৃত মেশিনে এই নির্দিষ্ট লুকানো চিত্রটি কীভাবে প্রদর্শন করবেন তা তিনি বুঝতে পারেন নি। বেশ কয়েকটি পুরানো ম্যাকের অনুরূপ ছবি দেখানোর জন্য সিক্রেট কীপ্রেস সংমিশ্রণ রয়েছে, তবে এটি প্রদর্শনের জন্য প্রক্রিয়াটি একটি সম্পূর্ণ রহস্য ছিল।

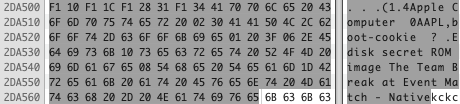

দ্বিতীয় জিনিসটি আমি খুঁজে পেয়েছি একটি বড় সূত্র: আমি রোমের অন্যান্য আকর্ষণীয় তথ্য খুঁজছিলাম এবং শেষ পর্যন্ত আমি হোঁচট খেয়েছি nitt রিসোর্স আইডি 43, “নেটিভ 4.3” নামকরণ করা হয়েছে। ধন্যবাদ কিথ কাইজারশটের আগের পিপ্পিন গবেষণাআমি দ্রুত এই সিদ্ধান্তে পৌঁছাতে সক্ষম হয়েছি যে এটি ছিল পাওয়ারপিসি-স্থানীয় এসসিএসআই ম্যানেজার 4.3 কোড। এসসিএসআই ম্যানেজার যদিও এই সংস্থান সম্পর্কে আমার আগ্রহকে প্রকাশ করেছিলেন তা ছিল না। তথ্যের একেবারে শেষে, আমি কিছু আকর্ষণীয় পাস্কাল স্ট্রিং পেয়েছি:

এই স্ট্রিংগুলি অবশ্যই আকর্ষণীয় ছিল:

- .ডিক

- সিক্রেট রম ইমেজ

- দল

বিশেষত “সিক্রেট রম ইমেজ” পাঠ্যটি দেখে মনে হয়েছিল এটি উপরে প্রদর্শিত চিত্রের সাথে সম্পর্কিত হতে পারে। আমি আরও গভীরভাবে ডুব দেওয়ার সিদ্ধান্ত নিয়েছি যে আমি কেন এসসিএসআই ম্যানেজার এই স্ট্রিংগুলি ধারণ করে, এই আশায় যে আমি রহস্যটি সমাধান করতে পারি তা আমি বুঝতে পারি কিনা। কীভাবে পাওয়ার ম্যাক জি 3 কে এই ছবিটি প্রদর্শনের জন্য নির্দেশ দেওয়া যায় তা নির্ধারণের জন্য এটি কি আমার প্রয়োজন হবে?

“সিক্রেট রম ইমেজ” শব্দটির জন্য কিছু দ্রুত ইন্টারনেট অনুসন্ধান প্রকাশ করেছে যে এটি প্রকাশ করেছে এটি পূর্বের পাওয়ারপিসি ম্যাকগুলির সাথে ইস্টার ডিমের জন্য ব্যবহৃত হয়েছিল। এই মেশিনগুলিতে, আপনাকে কেবল পাঠ্যটি টাইপ করতে হবে, এটি নির্বাচন করতে হবে এবং এটি ডেস্কটপে টেনে আনতে হবে। তারপরে, ছবিটি উপস্থিত হবে। এই পদ্ধতির জি 3 এ কাজ করে না।

আমার সন্দেহ হয়েছিল যে এই লুকানো চিত্রটি অ্যাক্সেস করার জন্য কিছু অনুরূপ উপায় ছিল, তবে কেউ এটি নথিভুক্ত করেনি, কমপক্ষে আমি যতটা খুঁজে পেতে পারি না। সুতরাং কোডটি বিচ্ছিন্ন করা এবং এই পাঠ্যটি কোথায় ব্যবহৃত হয়েছিল তা দেখার ছাড়া আমার আর কোনও উপায় ছিল না। এটা আমার এবং এই সমস্ত ক্রেজি খরগোশের গর্তের সাথে কী?

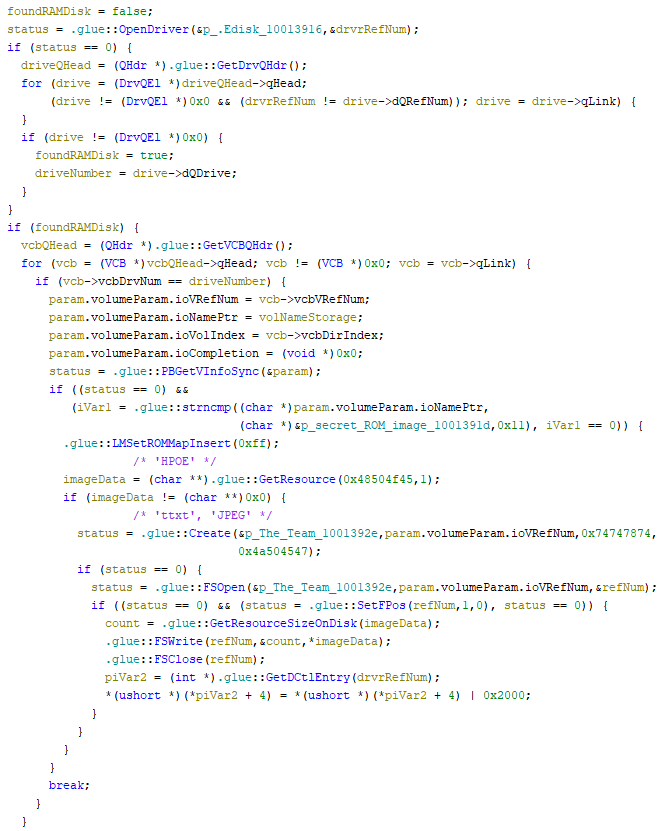

আমি পুরোটি বের করেছি nitt রিসোর্স আইডি 43 একটি ফাইলে এবং এটি পরিদর্শন করেছে:

$ file nitt43

nitt43: header for PowerPC PEF executable

এটি খুব অবাক হওয়ার মতো ছিল না, বিবেচনা করে যে প্রথম বারো বাইটটি ছিল “জয়! পিএফপিডব্লিউপিসি”। আমি এই পুরো ফাইলটি খাওয়ালাম গাইডযা অবিলম্বে এটিকে পিইএফ ফাইল হিসাবে স্বীকৃতি দিয়েছে এবং এটি লোড করতে কোনও সমস্যা হয়নি। যদিও আমি x86 এবং এআরএম অ্যাসেম্বলি পড়ার সাথে বেশ পরিচিত, আমি পাওয়ারপিসি অ্যাসেম্বলি কোড সম্পর্কে মূলত কিছুই জানি না। ধন্যবাদ, গিড্রার ডিকম্পিলার এই ফাইলটির সাথে খুব ভাল কাজ করেছে।

যদিও একটি সমস্যা ছিল, যদিও: এটি “সিক্রেট রম ইমেজ” স্ট্রিংয়ের কোনও উল্লেখ সনাক্ত করতে পারেনি, ভেরিয়েবলগুলিতে পয়েন্টারগুলির বিশাল তালিকার অভ্যন্তরে বাদে। আমার মাথাটি খানিকটা আঁচড়ানোর পরে, আমি বুঝতে পেরেছিলাম যে গিদ্রা বেশ কয়েকটি ভেরিয়েবলের উল্লেখ খুঁজে পাওয়ার দুর্দান্ত কাজ করছেন না। ভাগ্যক্রমে, প্রাথমিক বিশ্লেষণের পরে দ্বিতীয়বার অটো বিশ্লেষণ চালানো এটি আমার আগ্রহী সমস্ত স্ট্রিং সহ জিনিসগুলির আরও কয়েকটি উল্লেখ খুঁজে পেতে সহায়তা করে বলে মনে হয়েছিল! আমি বিশ্লেষকের সাথে কোনও বিকল্প পরিবর্তন করিনি; এটি কেবল দ্বিতীয় রানে আরও স্টাফ পেয়েছে।

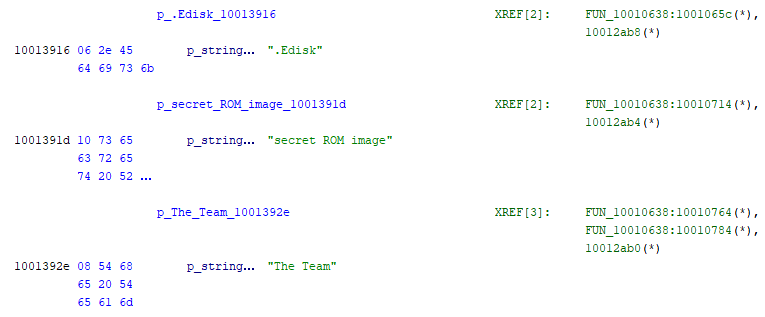

এই সমস্ত স্ট্রিং ব্যবহার করে এমন ফাংশনটি অবশ্যই .ডিস্ক ড্রাইভারের সাথে কিছু করছিল, যা আমি ইতিমধ্যে জানতাম যে হ্যাকারিটির কারণে র্যাম ডিস্ক ড্রাইভার ছিল। মনে হচ্ছে এটি ব্যবহার করা হচ্ছে strncmp() কোনও স্ট্রিং “সিক্রেট রম ইমেজ” এর সমান ছিল কিনা তা দেখার জন্য এবং যদি তা হয় তবে এটি “দল” নামে একটি ফাইল তৈরি/ওপেন/লিখবে।

আমি ভেরিয়েবলগুলিতে নাম দিয়ে এবং ডেটা প্রকারগুলি বের করে এই পচনটি বেশ খানিকটা পরিষ্কার করেছি। ভাগ্যক্রমে, অনেক ফাংশন পছন্দ PBGetVInfoSync() প্রচুর পাবলিক ডকুমেন্টেশন ছিল, তাই আমাকে কেবল গিড্রাকে বিভিন্ন ম্যাক টুলবক্স স্ট্রাক্ট ব্যবহার করা সম্পর্কে বলতে হয়েছিল।

ঠিক আছে, এটা বুঝতে অনেক সহজ!

0x48504F45 এর মতো 32-বিট ফাংশন যুক্তিগুলি কীভাবে চার-অক্ষরের কোডগুলিতে ফর্ম্যাট করতে হয় তা আমি বুঝতে পারি না HPOEসুতরাং মন্তব্যগুলি কি। গিড্রা কেবল আমাকে পচনশীলতায় এএসসিআইআই হিসাবে প্রদর্শন করতে দেয় না আমি যা করুক না কেন, যদিও ধ্রুবকটির উপর ঘুরে বেড়ানো সমতুল্য পাঠ্যের সাথে একটি সরঞ্জামদণ্ড দেখিয়েছিল। আইডিএতে এটি করা সহজ, তবে আমি কীভাবে ঘিদরাকে এটি করতে রাজি করতে পারি তা বুঝতে পারি না। আমি সেট ইকুয়েট সেট করার চেষ্টা করেছি, তবে এটি কোনও পরিবর্তন হয়নি। যদি কেউ এটি কীভাবে কাজ করতে জানে তবে আমি কীভাবে শুনতে পছন্দ করি!

যাইহোক, উপরে প্রদর্শিত পচনশীল কোডটি অর্থবোধ করে এবং এটি কী করে তার সংক্ষিপ্তসার এখানে:

- এটি .edisk নামক চালকের সন্ধান করে। (ড্রাইভারটির নামকরণ করা হয়েছে .ডিস্ক, তবে আমি অনুমান করি ম্যাক ওএস এর জন্য কেস সংবেদনশীলতা সম্পর্কে চিন্তা করে না))

- এটি সেই ড্রাইভারের সাথে যুক্ত একটি ডিস্ক খুঁজে পেয়েছে (র্যাম ডিস্ক)।

- এটি সেই ডিস্কের সাথে যুক্ত একটি ভলিউম সন্ধান করে।

- যদি ভলিউমের নাম দেওয়া হয় “সিক্রেট রম ইমেজ”:

- এটা বোঝা

HPOEরিসোর্স আইডি 1, যা জেপিইজি চিত্রের ডেটা ধারণ করে। - এটি স্রষ্টার একটি ফাইল তৈরি করে

ttxtএবং টাইপJPEG“দল” বলা হয়। - এটি ফাইলটি খোলে, এটিতে জেপিজি ডেটা লিখে এবং এটি বন্ধ করে দেয়।

- তারপরে এটি ড্রাইভার কন্ট্রোল এন্ট্রি দিয়ে এমন কিছু করে যা আমি আরও বোঝার চেষ্টা করে বিরক্ত করি না।

- এটা বোঝা

ঠিক আছে, আকর্ষণীয়! সুতরাং এই কোডটি স্পষ্টভাবে র্যাম ডিস্কের নামকরণ করার জন্য “সিক্রেট রম ইমেজ” নামকরণের সন্ধান করছিল, তবে কীভাবে এটি ট্রিগার করা যায় তা আমি ঠিক নিশ্চিত ছিলাম না। এই ফাংশনটি কেবল অন্য জায়গায় ডাকা হয়েছিল: অন্য একটি ফাংশন, যা এর প্রথম যুক্তিটি 0x3da (দশমিক 986) মানের সমান কিনা তা পরীক্ষা করে দেখছিল।

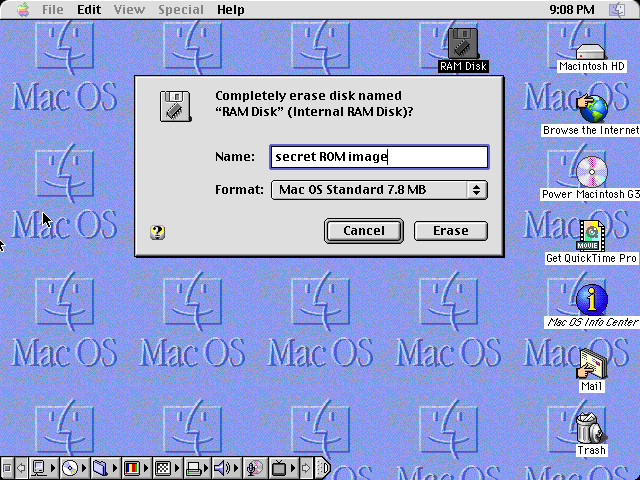

টিঙ্কারিংয়ের জন্য আমার বেইজ জি 3 সহজ ছিল না, তাই পরিবর্তে, আমি লিবারায় #ম্যাক 68 কে যা আবিষ্কার করেছি তা উল্লেখ করেছি। ^অ্যালেক্স উদ্ধার করতে এসেছিল আমি যে ইঙ্গিত দিয়েছিলাম তার সাথে অসীম ম্যাকের চারপাশে খেলার পরে। তারা দ্রুত বুঝতে পেরেছিল যে কৌশলটি ছিল র্যাম ডিস্কটি ফর্ম্যাট করা এবং ফর্ম্যাট ডায়ালগটিতে বিশেষ পাঠ্যটি টাইপ করা:

আমি আমার ডেস্কটপ জি 3 পেয়েছি, এটি রিয়েল হার্ডওয়্যারটিতে পরীক্ষা করে দেখেছি এবং যথেষ্ট নিশ্চিত, এটি কার্যকর হয়েছে! আপনি যদি নিজের জন্য এটি চেষ্টা করতে চান ঠিক যেমন ^অ্যালেক্স করেছেন, আপনি পারেন এই লিঙ্কটি ব্যবহার করে আপনার ব্রাউজারে অসীম ম্যাক চালান, যা ম্যাক ওএস 8.1 চলমান একটি এমুলেটেড বেইজ জি 3 সেট আপ করে Dingusppc ব্যবহার করে। এমন একটি কৌতুক রয়েছে যা এটি স্টার্টআপে একটি ওরফে সমাধান করতে ব্যর্থ হয়। আমি ইচ্ছাকৃতভাবে এটি অক্ষম করেছি; ত্রুটিটি পপ আপ হয়ে গেলে কেবল স্টপ ক্লিক করুন। এখানে নির্দেশাবলী:

- মেমরি কন্ট্রোল প্যানেলে র্যাম ডিস্ক সক্ষম করুন।

- বিশেষ মেনু থেকে পুনরায় চালু করুন চয়ন করুন।

- ডেস্কটপটি ফিরে আসার পরে, র্যাম ডিস্ক আইকনটি নির্বাচন করুন।

- বিশেষ মেনু থেকে ডিস্ক মুছুন চয়ন করুন।

- টাইপ করুন সিক্রেট রম ইমেজ পাঠ্য ঠিক উপরে বর্ণিত হিসাবে।

- মুছুন ক্লিক করুন।

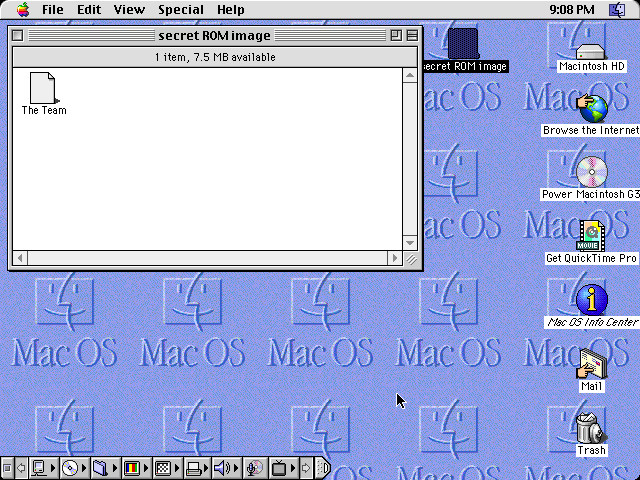

আপনি যখন সদ্য ফর্ম্যাটেড র্যাম ডিস্কটি খোলেন, আপনার “দল” নামে একটি ফাইল দেখতে হবে:

আপনি যদি ফাইলটিতে ডাবল ক্লিক করেন তবে সিম্পলটেক্সট এটি খুলবে:

আমার নিজের সহ বিভিন্ন লোকের পরীক্ষার উপর ভিত্তি করে এটি মনে হচ্ছে এই কৌশলটি ম্যাক ওএস 9.0.4 এর মাধ্যমে সমস্তভাবে কাজ করেতবে 9.1 প্রথম সংস্করণ হতে পারে যেখানে এটি শেষ পর্যন্ত কাজ করা বন্ধ করে দিয়েছে।

যতদূর আমি নির্ধারণ করতে সক্ষম হয়েছি, এই বিশেষ গোপনীয়তা এখনও অবধি আবিষ্কার করা হয়েছিল। লোকেরা স্পষ্টতই জানত যে চিত্রটি রমের মধ্যে রয়েছে, তবে কীভাবে বাস্তবে এটি সক্রিয় করা যায় তা কেউ বুঝতে পারেনি। এটি সম্ভবত শেষ ইস্টার ডিমগুলির মধ্যে একটি যা ম্যাকের আগে বিদ্যমান ছিল স্টিভ জবস ১৯৯ 1997 সালে অ্যাপলে ফিরে আসার সময় তাদের নিষেধাজ্ঞা জানিয়েছেন বলে জানা গেছে। আমি ভাবছি যদি সে কখনও এই সম্পর্কে জানত?

ইস্টার ডিম সক্রিয় করার জন্য র্যাম ডিস্কটি মুছে ফেলা দরকার তা নির্ধারণের জন্য অ্যালেক্সকে বিশেষ ধন্যবাদ! আমি নিশ্চিত নই যে আমি এটি চেষ্টা করার কথা ভেবেছিলাম এবং এটি নির্ধারণের জন্য বাকী কোডটি সনাক্ত করতে আরও অনেক বেশি কাজ লাগত।

আপনি যদি এই পোস্টটি পড়ছেন এবং আপনি “দলে” ছিলেন, আমি এটি সম্পর্কে শুনতে পছন্দ করব! আমি কৌতূহলী যদি যুগে অ্যাপল -এ কাজ করেছেন তারা যদি এই ছোট্ট গোপনীয়তার কথা মনে রাখেন।